作者:Beosin 本文首刊於DeFiHackLabs,屬於XREX 交易所與慢霧科技 (SlowMist) 等多家資安公司聯手推出的Web3 資安學院系列專文

虛擬貨幣被盜案件舉例

1. Fenbushi Capital創始合夥人Bo Shen資產被盜事件

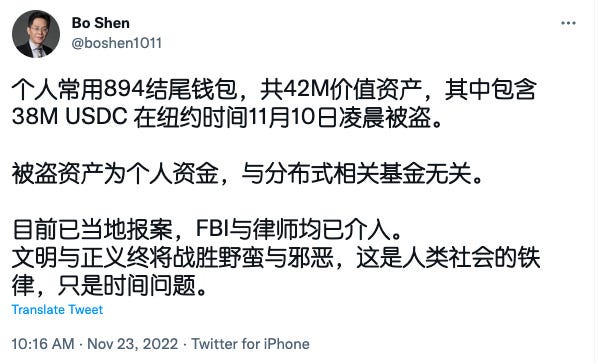

2022 年 11 月 23 日,根據區塊鏈安全審計公司 Beosin 旗下 BeosinEagleEye 安全風險監控、預警與阻斷平臺監測顯示,Fenbushi Capital 創始合夥人沈波在推特上表示:「個人常用 894 結尾錢包,共 4200 萬美元價值資產,其中包含 3800 萬枚USDC在紐約時間 11 月 10 日淩晨被盜。被盜資產為個人資金,與分布式相關基金無關。目前已當地報案,FBI 與律師均已介入。」

案件分析

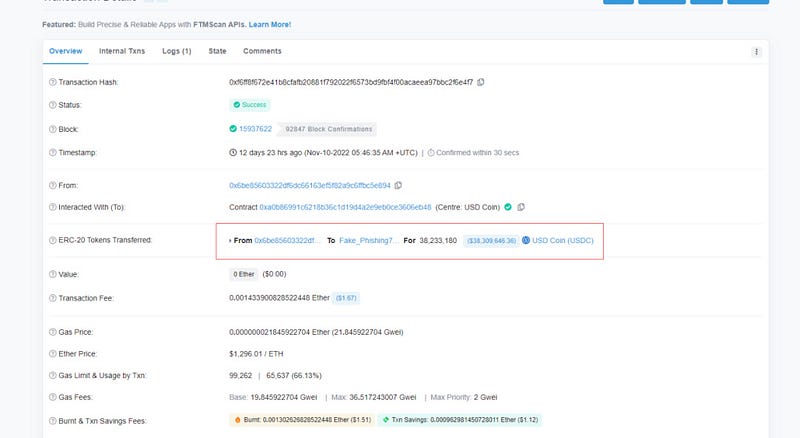

- Beosin 安全團隊通過分析USDC的轉賬交易,定位到了相關地址遭受的多筆盜幣交易,下圖為其中一筆盜幣交易 0xf6ff8f672e41b8cfafb20881f792022f6573bd9fbf4f00acaeea97bbc2f6e4f7。

- 由於該筆交易是由 0x6be85603322df6DC66163eF5f82A9c6ffBC5e894 地址發起,因此認定為私鑰洩露。目前被盜資金已經大部分兌換為 DAI,並被攻擊者轉移到下面兩個地址:0x4ac9ca41efe0ea19b8f3493a91d8a5f706e1e8f9;0x66F62574ab04989737228D18C3624f7FC1edAe14

還有 1606 個 Ether 在 0x24B93EED37e6FfE948A9bdF365d750B52AdCBC2e。

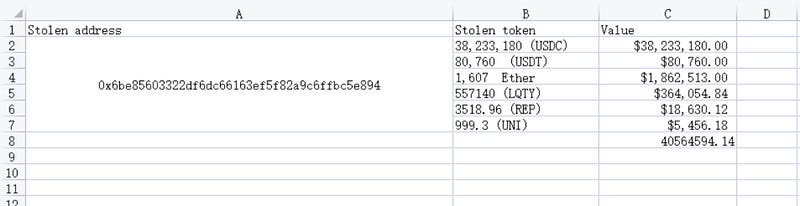

再次提醒用戶註意錢包安全,Beosin Trace 持續對黑地址異動進行監控。被盜資金匯總表如下圖所示。

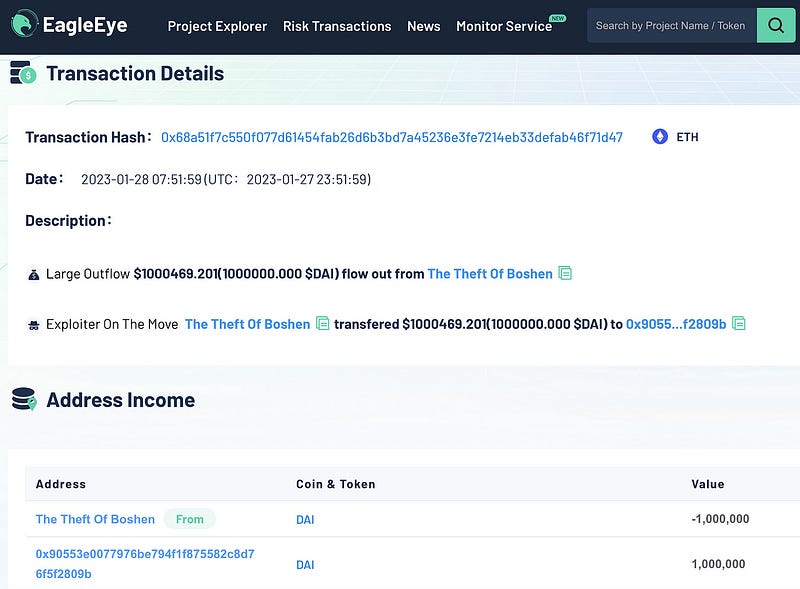

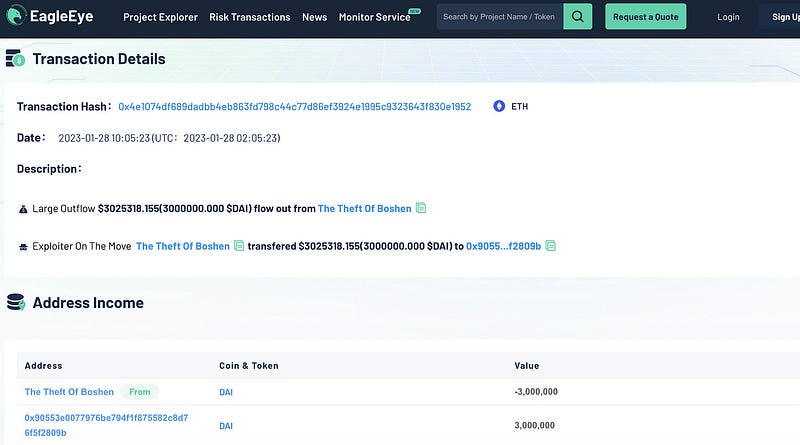

- 2023 年 1 月 28 日,我們監控到分布式資本創始合夥人沈波的被盜資金發生異動,盜幣者 0x66F62574 地址將 400 萬 DAI 轉移到 0x90553e00 地址之後,0x90553e00 地址通過 1inch 將 DAI 兌換為 2496.66 ETH 並發送到0x376A0255,

- 0x376A0255地址,將其中的 502 ETH 轉移到 FixedFloat,

- 賬戶目前剩餘 1994.65 枚 ETH。

同時 Beosin Trace 正持續對黑地址異動進行監控。

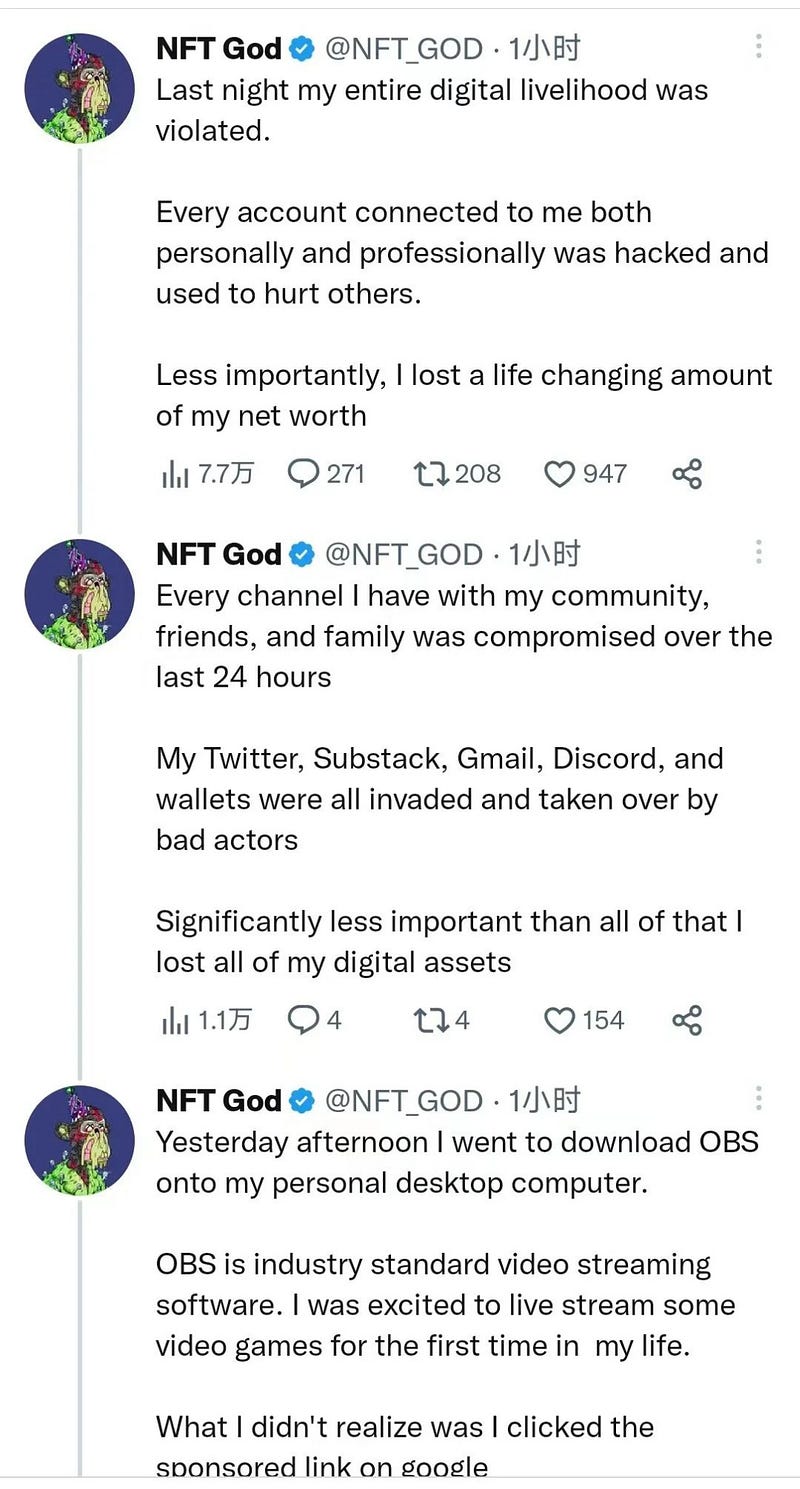

2. 加密大 V 遭遇木馬病毒被盜事件

2023 年 1 月 15 日,加密 KOL NFT God 發推稱,因黑客入侵其 Twitter、Substack、Gmail、Discord 和錢包,導致其損失全部加密資產和NFT,黑客還通過盜取的賬號發布詐騙鏈接。被黑原因為此前在新設備上把 Ledger 設置為熱錢包而不是冷錢包,助記詞在聯網電腦上的錢包導入使用了,然後昨日在下載視頻流軟件 OBS 進行遊戲直播後,點擊了谷歌上的讚助商鏈接下載了惡意軟件,使黑客可以訪問其資金。

可見大 V 經常出現被盜事件,普通用戶的被盜案例更加的多,因為 Web3 的鏈上資產特性,使得其相比傳統互聯網面臨著極其嚴峻安全風險的考驗,伴隨著區塊鏈底層技術逐步走向成熟,區塊鏈應用價值愈加獲得認可,區塊鏈生態所承載的經濟效益逐年提升,隨之而來的安全風險也愈發嚴峻,黑客與不法分子的犯罪行為隨之更加猖獗。

虛擬貨幣的相關犯罪有哪些

以虛擬貨幣為犯罪對象 ,簡單而言,就是犯罪分子以直接獲取他人的虛擬貨幣為犯罪目的, 採取盜竊、詐騙、搶劫等行為方式將他人的虛擬貨幣據為己有。最常見的就是盜幣,例如:

- 通過黑客攻擊或者其他計算機技術手段實施盜幣

- 騙取/盜取他人賬號、私鑰實施盜幣

- 通過釣魚鏈接/平臺,引誘他人點擊鏈接或進入平臺輸入個人身份、 賬號等隱私信息,從而實施盜幣

- 通過搶劫獲取他人的虛擬貨幣

另外,還有一些以獲取他人虛擬貨幣為目的詐騙活動,例如:

- 通過虛假的虛擬貨幣交易平臺騙取虛擬貨幣 — — 要求受害者以比特幣、以太幣、USDT 等真實流通的有價值的虛擬貨幣到平臺進行交易,看到的盈虧數據都是犯罪分子在後臺操控, 受害者根本無法提幣,或者顯示投資虧損,最終騙取虛擬貨幣跑路。

- 通過虛假的虛擬貨幣投資項目騙取虛擬貨幣 — — 要求受害者用比特幣、以太幣、USDT 等真實流通的虛擬貨幣去購買某項目的平臺幣,並號稱這些平臺幣會在大交易所上市,會有數十甚至上百倍的增值。事實上這些平臺幣一文不值,也根本不會上交易所,犯罪分子的真實目的就是為了獲取投資者的虛擬貨幣。

- 通過提供幫忙代投等投資服務騙取虛擬貨幣 — — 宣稱可幫助進行虛擬貨幣投資,其實是為了騙取受害者的虛擬貨幣,一旦將虛擬貨幣轉給他們,犯罪分子可能就拿著受害者的虛擬貨幣消失跑路了。

虛擬貨幣自身特點給刑事偵查帶來哪些障礙

虛擬貨幣除了無實物狀態、有價值、數字化儲存、可支付等特徵之外,還具有一些比較典型的特徵,不僅能夠為違法犯罪提供更大的便利,還給刑事偵查帶來了更大的困難與障礙,使其更容易成為滋生一系列新型犯罪的肥沃土壤以及各種黑灰產業的優選性工具。虛擬貨幣特別值得一提的特徵主要有如下幾點:

- 去中心化虛擬貨幣的發行與交易並不依賴政府、中央銀行以及企業等支持或者是信用擔保以及傳統的金融機構等中心性組織提供的服務,而是通過網絡協議就能實現單個節點和其他節點之間的直接交互。所有節點都是中心也就無所謂中心了,這就使得犯罪者能夠更加便利地以虛擬貨幣作為犯罪工具、手段、對像等。

- 匿名性虛擬貨幣多是以 P2P 特別技術形式進行虛擬的加密數字貨幣,其通過地址間的價值交換,即為每筆交易創建不同的地址來實現隱私的保護,從而使得交易具有很強的匿名性,為監管和犯罪偵查等帶來了很大的障礙。

- 全球可兌換性虛擬貨幣通過 P2P 網絡節點確認即可實現全球範圍內自由流通,儘管部分國家禁止虛擬貨幣與法定貨幣兌換,但基於網絡技術的全球性, 人們仍然可以通過各種手段實現兌換的目的。

- 交易便捷性用戶只需通過網絡和電子賬戶便可在點對點的網絡中完成虛擬貨幣交易,交易匿名且不需要經過監管部門,相比於傳統貨幣具有很強的便捷性優勢,更容易成為洗錢等系列犯罪的重要工具、手段。

資產被盜之後,應該怎麼處理與報案

因為每個國家的法律政策不同,因此在資產被盜之後,你可以根據具體情況,進行相應的處理。

第一步:轉移任何剩餘資產

1)一旦某個錢包遭受攻擊導致資產被盜,則應第一時間把錢包內的剩餘資產轉移到其他錢包,並棄用該被攻擊的錢包;

2) 如果無法馬上棄用或轉移的,應查看賬戶授權,及時取消授權;

3) 被盜的資產如果是NFT,如果有凍結途徑的,馬上聯繫項目方進行資產凍結。

第二步:尋求安全團隊幫助,資金追蹤

這一步,不管是項目方被盜,還是個人被盜,都盡可能的尋找專業的安全團隊進行協助,保持進行被盜資金的追蹤。專業的安全團隊一般會有豐富的安全分析和追蹤溯源經驗,能夠從專業的角度去分析問題出在哪裡。

更重要的是,在已經被盜的情況下,就需要對被盜的資金進行追蹤,攻擊者是否已經出售變現,資金走向是怎麼樣的,比如是留在攻擊者錢包,還是進了交易所,或者進了混幣器等等,這些鏈上追蹤能夠知道資金到哪去了。

另外一種追蹤是鏈下追蹤,通過傳統的網絡安全手段獲取到攻擊者的IP信息、服務器信息、郵箱信息、手機號碼信息等,從而通過聯合執法機構來反查攻擊者的個人信息,試圖追蹤到攻擊者本身。

第三步:統計丟失幣種的金額以及證據

保護現場,固定證據:斷網不關機,截圖,錄音,錄屏等,盡量多種形式固化現場、保護現場,為後續追查溯源保留線索,等待專業取證人員進行取證分析。接下來統計自己損失的金額有多少,進行資金統計。

第四步:前往執法機構報案

準備好相關的文檔和材料,就準備去執法機關報案(每個國家的法律政策不同,可根據具體情況,進行相應的處理)。

第五步:持續跟進,保持溝通

諮詢辦案的執法機構關於這個案子的進度,如果需要安全公司協助,可以讓執法機構聯繫安全公司協助處理。

避免虛擬貨幣被盜,普通用戶有哪些防範指南

助記詞私鑰問題

助記詞私鑰是最嚴重的一類問題,一旦洩漏之後將意味著你徹底喪失對錢包的擁有權,對方可以完全的操控轉移你錢包中的任何資產。

騙取助記詞私鑰的主要手段

- 助記詞私鑰觸網不少用戶會將助記詞私鑰直接明文存儲在雲盤中,若你的雲盤密碼洩漏,甚至是第三方網盤公司數據洩漏,都可能會導致助記詞私鑰被曝光。即使你存儲在設備本地,如電腦記事本,或者是通過截屏存儲在手機相冊,當你的設備丟失,或中了木馬病毒,也都有可能會洩漏助記詞私鑰,也有不少朋友習慣通過社交平臺、郵件等存儲或傳輸,這些行為都具有極大的安全隱患,在傳輸的過程中可能會被截獲,以及若傳輸的設備丟失,或者賬號洩漏,也都會導致助記詞曝光,所以明文存儲在觸網設備中,都有洩漏風險。除此以外,不少用戶在登陸時將助記詞私鑰複製粘貼,在這個過程中也存在洩漏風險。

- 假冒網站誘導輸入助記詞私鑰很多用戶會通過谷歌搜索關鍵詞的方式進入到諸如Opensea等交易平臺中,但是會有不少假冒網站誘導你去點擊,甚至假冒網站在搜索結果中的排名比真的網站還要高,這類網站以假亂真,從UI樣式和功能與真的相差無幾,域名也極其的相似,當你打開這類網站後通常會要求你進行「錢包」登陸,它們通常還會配套的在網站中偽裝一個假錢包,當你在假網站中輸入助記詞登陸後,你的資產就會被瞬間轉移走。

- 丟失助記詞私鑰除了黑客騙取助記詞私鑰偷盜資產以外,用戶丟失助記詞私鑰所產生的資產損失也不容小覷,很多用戶會將助記詞記錄在電腦記事本中,或者手寫在紙條上,最終可能在電腦報廢、搬家等原因的情況下導致助記詞私鑰丟失,從而無法取回資產,目前大量存有資產的但長期無任何交易的殭屍地址可能有很大一部分都是助記詞私鑰導致的,這些資產將會被徹底鎖死。

避免助記詞私鑰問題的主要方式

- 助記詞私鑰保存妥當助記詞私鑰不可以觸網保存,不要直接將其明文存儲在雲盤,不要通過微信、郵箱等渠道傳送助記詞私鑰,也不要明文保存在本地,最好是離線保存助記詞私鑰。也可以使用多簽錢包、智能錢包來保存,隨著賬戶抽象概念的落地,越來越多的智能錢包具備社交恢復等能力,這對於資產的安全存儲也是很大的一步。

- 助記詞私鑰不可完整復製避免複製粘貼完整助記詞的情況,如果需要的話,可以分段複製,每複製一段,再復製其他的內容沖刷一次,然後再復製另外一段。

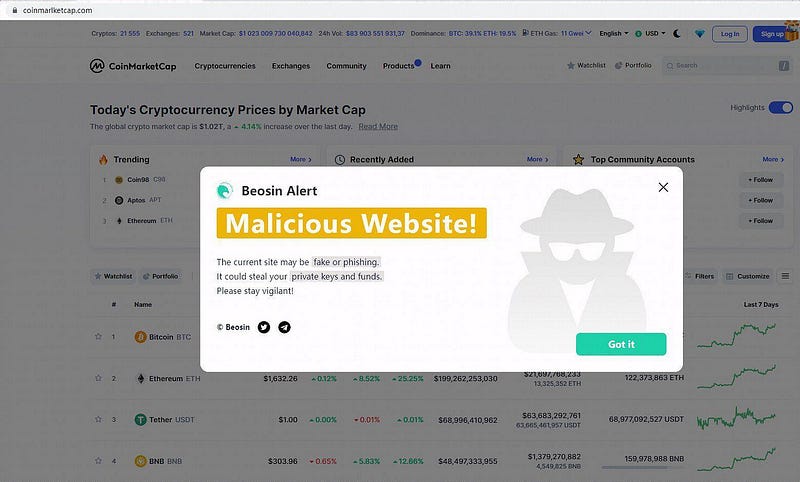

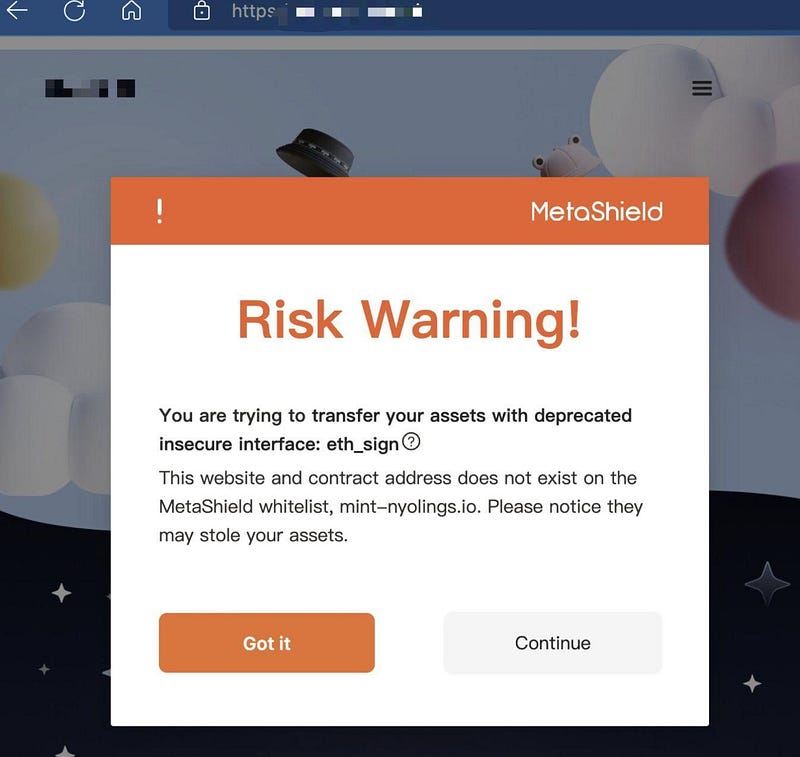

- 謹慎輸入助記詞私鑰一切要求你輸入助記詞私鑰的情況,你都可以先將其假定為是釣魚網站,同時可以配合使用 Beosin Alert、MetaShield 等安全插件使用,這類插件都會收錄黑名單庫輔助你去判斷,如下圖是 Beosin Alert 識別到一個假冒的 Coinmarketcap 網站,大家可以試著來找找看這個假冒網站的破綻在哪裡。

Beosin Alert反釣魚插件下載:https://chrome.google.com/webstore/detail/beosin-alert/lgbhcpagiobjacpmcgckfgodjeogceji?hl=en

釣魚網站防範問題

釣魚網站常見的陷阱

- 空投誘導大家在 Opensea 檢查一下自己的 NFT,在 hide 欄目中應該會發現不少奇奇怪怪從來沒有見過的 NFT,甚至有報出很高價格的 offer,裡面也許就有黑客空投給你來誘導進入釣魚網站的 NFT,之前曾經有傳言說如果接受空投 NFT 的 offer 就會導致資產被盜,其實並不會的,這類空投的套路實際上是誘導你打開空投 NFT 的網站,然後在網站裏通過簽名授權的方式盜取你的資產,空投只是誘導你打開網站的一個手段。

- Discord 私信大家在Discord中應該經常會收到一些冒充官方給你發送的私信,以天上掉餡餅的形式告訴你獲得了某個 NFT 的 free mint 權,然後下面會附帶一個網址,這個網址的名字和該 NFT 非常相似,你點擊後打開的樣式也長的很像,然後下面會有一個大大的 mint 按鈕,並伴隨著跳動的數字告訴你距離結束已經不久了,於是你會認為自己撿了個大便宜,賺錢的慾望衝破了理性抓緊下意識的點擊按鈕、支付 gas、授權資產一氣呵成,然後就會發現自己的 NFT 被轉走了。

- 虛假 Twitter 賬號很多即將發售的 NFT 都可能面臨被註冊虛假 Twitter 賬號的問題,甚至這些虛假賬號的粉絲數比真實賬號還要多,比如某個 NFT 項目還未發售,但是其虛假賬號突然宣布進行發售並放出釣魚網站,然後大量對該項目期待已久的用戶因為 fomo 情緒就會衝進去中招。

- 官方被黑這一類是危害面最大的傳播手段,如上文中提到的 BAYC 官方的 Discord被黑,以及其他項目也有出現 Twitter 官方賬號被盜的情況,以官方的形式直接發送通告誘導大家點擊釣魚網站,因為大量用戶看到是官方發的於是就會帶有信任感從而中招。

- 搜索結果這一類則也在上文中提到過,釣魚網站因為高仿和域名相似,有時候在谷歌搜索關鍵詞出來的排名甚至高於真實網站,從而用戶會進入釣魚網站中招。

避免釣魚網站問題的方式

- 檢查消息來源的真實性雖然很多人說 Web3 是撿錢的行業,但是不要相信「天上掉餡餅」,認真的看一看消息來源渠道是否是官方,檢查域名是否正確,三思而後行。

- 謹慎一切 approve、transfer 和盲簽除非你正在進行掛單等行為,當你的錢包出現要求你進行資產的 approve和 transfer 操作時,一定要極其謹慎的檢查當下你是否真的意圖在執行這樣的操作,以及一切盲簽署都要謹慎進行,檢查簽名內容和來源,確保當前要求你進行的操作確實是你的意圖。

- 交易行為資產隔離準備至少 2 個錢包,1 個存儲少量資金用於日常交易,另外一個存儲不常用的較大資金,該錢包只用於存錢盡量避免交易,這樣即使你遇到了釣魚事件被盜的資產也會有限。

- 安裝權威的防釣魚插件可以安裝上文中提到的如 Beosin Alert、MetaShield 等安全插件,若你打開的網站處於它們的黑名單庫時則會及時的預警。

本文由 XREX 資安團隊與多家區塊鏈機構合辦的 Web3 資安學院提供。您可訂閱DeFiHackLabs電子報,獲得最新用戶資產安全實用資訊。